Wie man Betrug im Internet vermeidet und kein Opfer wird - Teil 1

17.09.2024 | Petra Alm

Im Internet lauert an jeder Ecke das Risiko eines Betrugs, und man kann niemandem und nichts vertrauen. Geld steht immer an erster Stelle, auch die Angreifer wollen sie. Unser Artikel hilft Ihnen, diese Bedrohungen aufzudecken, zu verstehen, sich darin zu orientieren und zeigt Ihnen, wie Sie sich in der Online-Welt sicher verhalten.

Die häufigsten Arten von Internetbetrug

Im Internet sind Sie am meisten durch zwei Arten von Bedrohungen gefährdet - Phishing (es gibt das deutsche Äquivalent „Fischen“) und Betrug in sozialen Netzwerken. Schauen wir uns diese näher an.

Phishing stellt einen Betrug dar, bei dem der Angreifer versucht, durch Täuschung sensible Daten des Opfers zu erlangen. Er hat viele Formen, aber ein gemeinsames Ziel - Ihre Anmeldedaten oder Ihr Geld zu bekommen. Sehr oft wird dies mit Erpressung des Opfers begleitet, da dies dem Angreifer ein dauerhaftes Einkommen bietet.

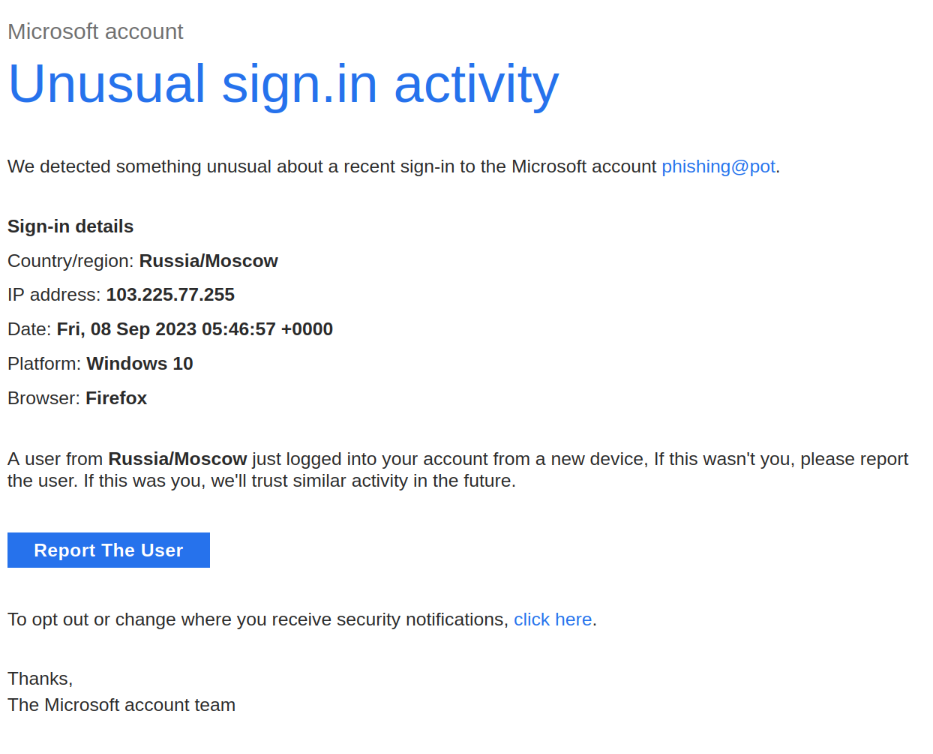

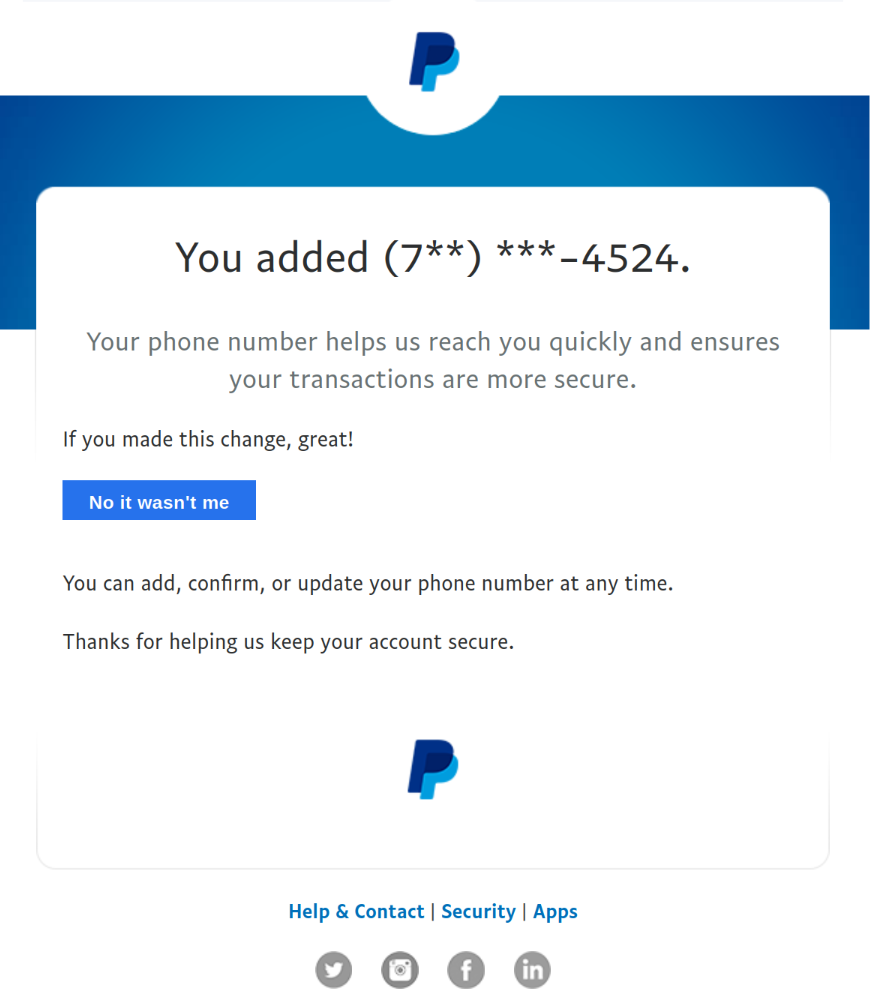

Die Form des Phishings ist oft so gestaltet, dass das Opfer glaubt, es sei echt. Die Angreifer erstellen gefälschte Anmeldeseiten, die nicht vom Original zu unterscheiden sind. Sobald Sie dort Ihre Daten eingeben, können Sie sicher sein, dass Ihre Daten kompromittiert sind. Links zu gefälschten Webseiten verbreiten sich durch gefälschte E-Mails, Nachrichten oder Links, die bekannte Institutionen und Dienstleistungen nachahmen. Heutzutage erhalten wohl alle regelmäßig gefälschte SMS-Nachrichten, die Zustelldienste oder die Post nachahmen. Man kann leicht darauf hereinfallen und versehentlich auf den Link klicken, da man oft gerade ein Paket erwartet. Wenn Ihnen bei der Anmeldung etwas seltsam vorkommt oder wenn es verdächtig aussieht, verlassen Sie die Seite lieber.

Betrug auf sozialen Netzwerken und Dating-Seiten besteht aus gefälschten Profilen, Betrügereien wie „Romance Scam“ oder gefälschten Gewinnspielen. Das Ziel ist meist, das Vertrauen der Gegenpartei zu gewinnen, um sie anschließend um Geld zu erleichtern. Klicken Sie keinesfalls auf Links, die Sie im Chat erhalten, besonders nicht von unbekannten Kontakten.

Zusätzlich zu den oben genannten Risiken erwähne ich noch weitere verbreitete Betrugsmethoden:

- Gefälschte Online-Shops: Es gibt verdächtige Online-Shops, die mit unrealistisch niedrigen Preisen locken, aber niemals die bestellte Ware liefern. Auf Marktplätzen gibt es Anzeigen, die vorausbezahlte Gelder fordern und dann nichts liefern.

- Falsche Stellenangebote: Stellenangebote für Heimarbeit, die unrealistisch hohe Einkünfte versprechen, aber darauf abzielen, persönliche Daten zu missbrauchen. Das sollten Sie leicht erkennen können.

- Ransomware und Erpressung: Der Angreifer verschlüsselt Ihre Daten und verlangt dann ein Lösegeld für die Entschlüsselung; oder er erpresst Sie in Form eines Sextortion-Betrugs.

- Verbreitung von Malware: Angreifer bieten Ihnen schädliche Software an, die als legitime Datei oder Anwendung getarnt ist. Oft ist Malware als Antivirenprogramm oder ein dringend benötigtes Tool getarnt.

Wie man Betrüger und betrügerische Aktivitäten erkennt

Die primäre Verteidigung gegen die genannten Risiken ist gesunder Menschenverstand. Sie sollten sich bewusst machen, wie unwahrscheinlich es ist, dass Sie in einer (ausländischen) Lotterie gewonnen haben oder dass Ihnen jemand aus Nigeria Millionen von Dollar schicken möchte. Es ist auch nicht sehr wahrscheinlich, dass ein anonymer Kontakt, der Ihnen auf Facebook schreibt, Ihre große Liebe ist. Im Internet muss man kritisch und skeptisch bleiben, dann schützen Sie sich schon vor vielen Bedrohungen. Wundersames Reichtum, Verjüngung, teure Geschenke kostenlos... all das sind nur verschiedene Formen des Betrugs.

„Denken Sie an die goldene Regel: Verdächtig ist jeder, der es gut mit mir meint (oder mir etwas kostenlos anbietet).“

Betrügerische Nachrichten enthalten oft ein hohes Maß an Dringlichkeit, um Sie unter Druck zu setzen und unüberlegt zu handeln. Seien Sie in solchen Situationen vorsichtig und überprüfen Sie immer die Quelle. Ähnliche Formen haben Angebote, die in wenigen Minuten enden, aber vor allem E-Mails, die behaupten, Ihr Konto läuft ab, Sie müssen sofort auf etwas klicken, sich irgendwo neu anmelden, oder sogar Ihr Passwort ändern. Das ist typisches Phishing. Besuchen Sie Anmeldeseiten von Diensten immer direkt durch Eingabe der Adresse; klicken Sie auf keine Links. Ein Link, der zu einer Anmeldung führt, sollte als verdächtig angesehen werden.

Am aufdringlichsten und persönlichsten ist der sogenannte Sextortion-Betrug. Der Angreifer sendet Ihnen eine E-Mail, scheinbar von Ihrer eigenen E-Mail-Adresse, um zu beweisen, dass er Zugriff auf Ihren Computer oder Ihre Post hat. Tatsächlich handelt es sich nur um den gefälschten Absendernamen, den der DMARC (das ist Aufgabe des E-Mail-Providers) lösen sollte. Der Inhalt der Sextortion-Nachrichten besteht in der Mitteilung, dass der Angreifer das Opfer bei der Masturbation gefilmt hat und droht, dieses Material zu veröffentlichen, wenn er nicht bezahlt wird. Es ist natürlich eine Lüge und ein Versuch, Sie zu erpressen. Sobald Sie darauf reagieren und etwas bezahlen, beginnt die Erpressung erst richtig und hört niemals auf.

Eine andere Variante des Angriffs, der oft gegen Organisationen gerichtet ist, besteht darin, dass der Angreifer in das interne Netzwerk eindringt und die Daten des Opfers verschlüsselt. Für den erneuten Zugriff auf diese Daten möchte der Angreifer natürlich bezahlt werden. Auch hier gilt, dass Sie Erpressern nichts zahlen dürfen. Wenden Sie sich lieber an IT-Experten, die möglicherweise Werkzeuge zur Entschlüsselung Ihrer Daten oder Backups Ihrer Daten haben.

„Wenn jemand versucht, Sie zu erpressen, zahlen Sie niemals etwas. Dann wird er Sie dauerhaft erpressen und Ihnen Geld abnehmen.“

In der Vergangenheit gab es mehrere Wellen von „exekutiven“ Phishing-Angriffen und Wellen des Versands gefälschter Rechnungen. Für Unternehmen und Einzelpersonen war dies unerwartet, die Verbindung mit dem Gerichtsvollzieher war jedoch so provokativ, dass viele Leute aufmerksam wurden. Gefälschte Rechnungen setzen darauf, dass niemand sie überprüft und einfach bezahlt. QR-Codes, die mit Zahlungen und Rechnungen verbunden sind, sind ebenfalls ein beliebter Angriffsvektor. Es reicht aus, den QR-Code auf der Rechnung durch einen gefälschten zu ersetzen, und das Geld geht auf das Konto des Angreifers. Deshalb ist es gut, Rechnungen elektronisch signiert zu versenden (PDF) – die Signatur stellt ihre Unveränderlichkeit sicher.

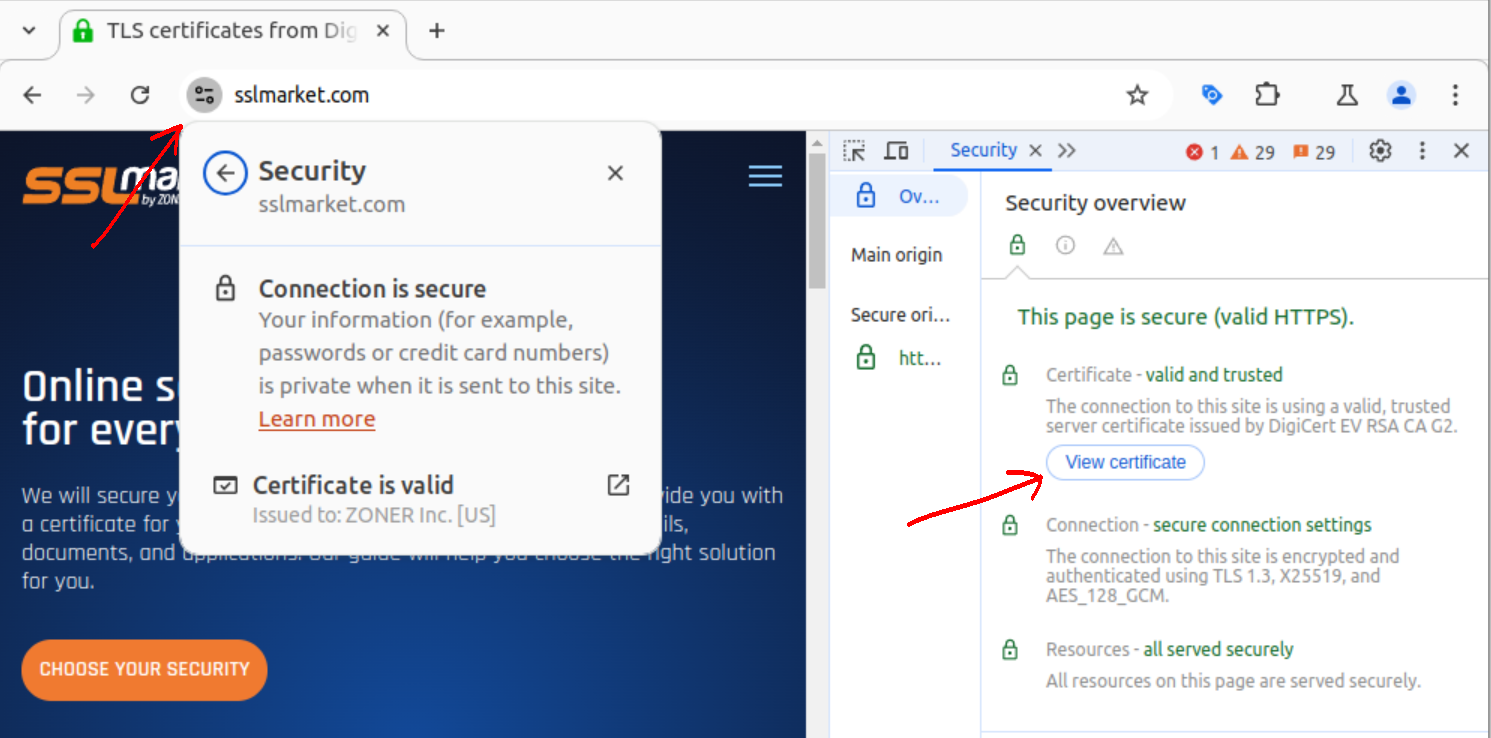

Im Internet gibt es viele betrügerische Seiten, die dazu dienen, Anmeldedaten zu erfassen, wie am Anfang erwähnt. Klicken Sie niemals auf Links in unaufgeforderten oder verdächtigen Nachrichten. Wenn Sie sich auf einer Anmeldeseite einer Bank oder eines Dienstes befinden, empfehlen wir Ihnen, auf die Domain in der Adressleiste zu achten (sie muss nicht echt sein) und sich das TLS-Zertifikat der Webseite anzusehen. Jede seriöse Institution verwendet ein Zertifikat mit geprüften Informationen, die Sie anzeigen können. Angreifer hingegen verwenden anonyme Zertifikate, da sie keine anderen erhalten würden. Details zum Zertifikat finden Sie in der Browser-Konsole nach Drücken von F12 (Reiter Sicherheit).

Im zweiten Teil des Artikels konzentrieren wir uns darauf, wie man sich praktisch vor Betrug im Internet schützen kann.

Spezialistin für TLS-Zertifikate

DigiCert TLS/SSL Professional

e-mail: info(at)sslmarket.de